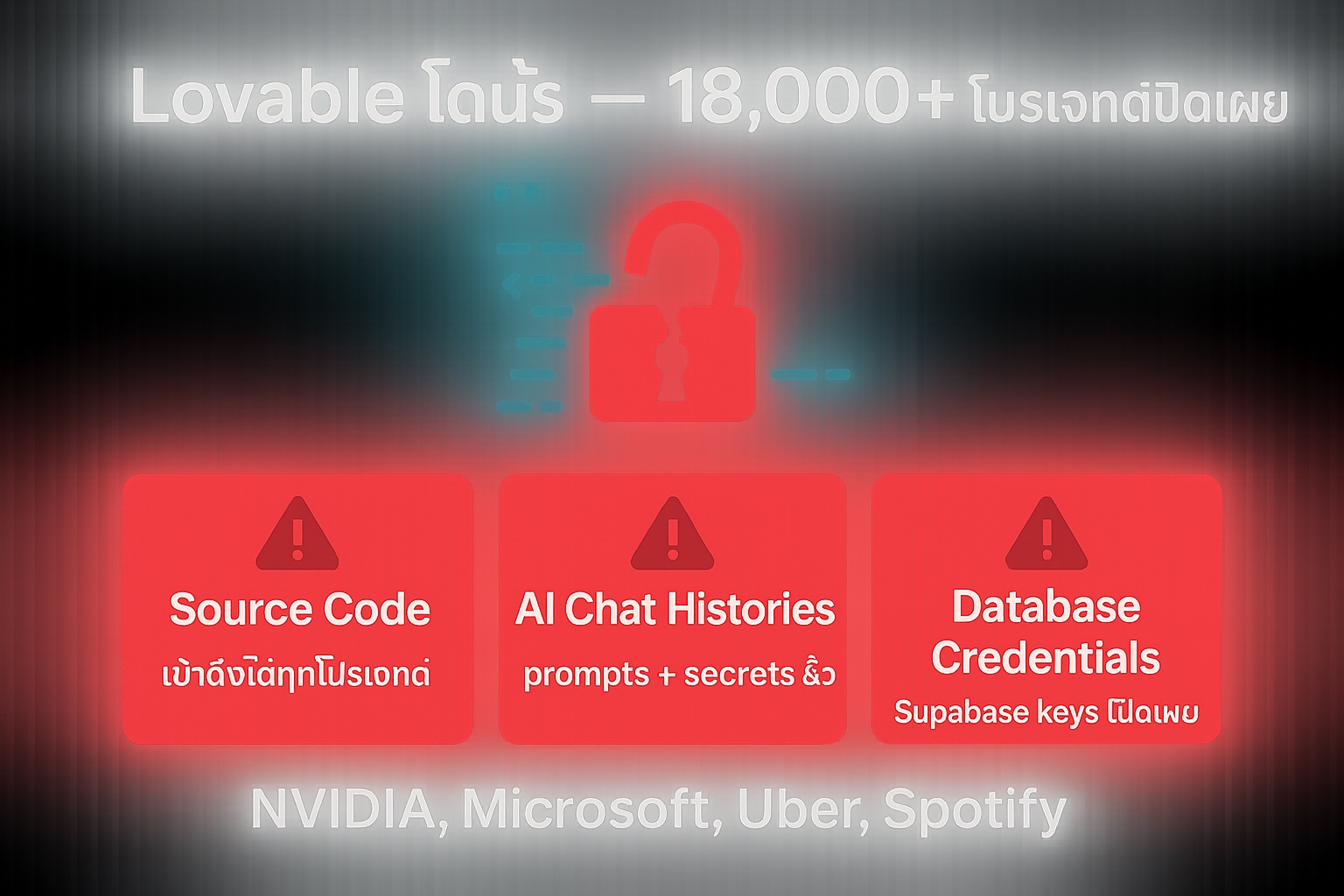

Lovable โดนรั่ว — Source Code, AI Chat, Database Credentials ของ 18,000+ โปรเจกต์เปิดเผย

Lovable (lovable.dev) — vibe-coding platform ที่ให้คุณสร้าง app ด้วยการ chat กับ AI — เพิ่งถูกเปิดเผยช่องโหว่ร้ายแรกที่ทำให้ ใครก็ได้เข้าถึงข้อมูลโปรเจกต์ของผู้อื่น

ข้อมูลที่รั่ว

- Source code ทั้งหมด ของโปรเจกต์ที่สร้างก่อนพฤศจิกายน 2025

- AI chat histories — prompts, error logs, การสนทนาเรื่อง business logic

- Database credentials — Supabase URLs, service role keys

- Customer PII — ชื่อ, บริษัท, LinkedIn, Stripe IDs

ผู้กระทบ: 18,000+ โปรเจกต์ — รวมพนักงานจาก NVIDIA, Microsoft, Uber, Spotify

ช่องโหว่คืออะไร

ช่องโหว่นี้คือ BOLA (Broken Object Level Authorization) — backend ไม่เช็คว่า user มีสิทธิ์เข้าถึง resource หรือไม่

curl https://api.lovable.dev/projects/{id}

curl https://api.lovable.dev/git/files/{id}ใครก็ได้เข้าถึงโปรเจกต์ของคนอื่นด้วย free account

Timeline

- 3 มี.ค. 2026: Security researcher รายงานผ่าน HackerOne (#3583821)

- มี.ค. 2026: Lovable ตอบว่าเป็น “duplicate/informational”

- มี.ค. 2026: แก้ไขบางส่วน — แต่แก้แค่โปรเจกต์ใหม่

- พ.ย. 2025 → เม.ย. 2026: โปรเจกต์เก่ายังเปิดเผยอยู่ 48+ วัน

- 20 เม.ย. 2026: @weezerOSINT demo การเข้าถึงจริง

- 20-21 เม.ย. 2026: Lovable ออกมาตอบ

Lovable ตอบยังไง

Lovable ปฏิเสธว่าเป็น “data breach” — อ้างว่าโปรเจกต์ที่ถูกเข้าถึงคือ “public projects” ที่ออกแบบมาให้เหมือน public GitHub repos

แต่ timeline บอกอีกเรื่อง:

- ธันวาคม 2025: Lovable เปลี่ยน default เป็น private-by-default

- กุมภาพันธ์ 2026: เกิด regression — โปรเจกต์บางตัวกลับเปิดเผยอีก

- หลังรายงาน: ถึง fix แต่เพราะเคย mark ว่า “informational” เลย fix ช้า

Impact จริง

AI Chat Histories — ส่วนที่น่ากลัวที่สุด

- คนพูดคุยกับ AI เรื่อง business logic, architecture, security concerns

- อาจมี API keys, passwords, secrets ที่พิมพ์ใน chat

- Error logs ที่เปิดเผย internal structure

Database Credentials

- 170+ Supabase databases ถูกเปิดเผย

- Service role keys ที่มีสิทธิ์เข้าถึง database ทั้งหมด

- ถ้าไม่มี Row Level Security (RLS) → ข้อมูลเปิดเผยทั้งหมด

บริษัทที่กระทบ

พนักงานจาก NVIDIA, Microsoft, Uber, Spotify ใช้ Lovable สร้าง prototype — ข้อมูลอาจถูกเปิดเผย

เทียบกับ FastGPT

สัปดาห์ที่แล้วเราเขียนเรื่อง FastGPT CVE-2026-40351/52 — NoSQL injection ที่ให้ admin access ฟรี ตอนนี้ Lovable BOLA — เข้าถึง source code + credentials + chat ฟรี

Pattern: AI dev tools โตเร็วมาก แต่ security ตามไม่ทัน

บทเรียนสำหรับ AI Developer

1. อย่าพิมพ์ secrets ใน AI chat

Prompt ที่คุณส่งไปหา ChatGPT, Claude, Lovable, Cursor — อาจเก็บอยู่ใน database ของพวกเขา

2. ตรวจสอบ default permissions

Lovable ปัญหาคือ default = public → ใครก็เข้าถึงได้ เช็คทุก platform: default คือ private หรือ public?

3. Rotate keys ทันที

ถ้าใช้ Lovable ก่อนพฤศจิกายน 2025: เปลี่ยน Supabase keys, API keys, database passwords ทันที

4. เลือก platform ที่ security-first

Platform ที่ self-hosted — คุณควบคุม data เอง

สรุป

- AI dev tools โตเร็วแต่ security ตามไม่ทัน

- BOLA เป็นช่องโหว่ที่พบบ่อย ใน API-based platforms

- AI chat histories มี secrets มากกว่าที่คิด

- 18,000+ โปรเจกต์ ถูกเปิดเผย

สำหรับคนที่ใช้ Lovable: rotate keys ทันที + เปลี่ยน visibility เป็น private

📌 Original report: source

📌 Demo: demo

📌 Lovable response: response